Еще в феврале 2016 года специалисты Palo Alto Networks и Sophos рассказали об обнаружении шифровальщика Locky, чьи механизмы распространения очень напоминали банковский троян Dridex. Сходство оказалось неслучайным: ботнет Dridex переключился с одноименного банкера на распространение вымогательской малвари, к тому же поменяв процесс доставки вредоносов.

Очевидно, владельцам известного ботнета (Dridex был обнаружен еще в 2014 году) не дают покоя заработки операторов TeslaCrypt и CryptoWall. Ботнет полностью перешел на распространение шифровальщика Locky. Специалисты компании Trustwave сообщают, что они обнаружили масштабную спам-кампанию: за последние 7 дней было распространено более 4 млн вредоносных писем, что составило порядка 18% от общего количества мирового спама. Исследователи пишут, что за данной кампанией стоит уже знакомая им инфраструктура ботнета Dridex.

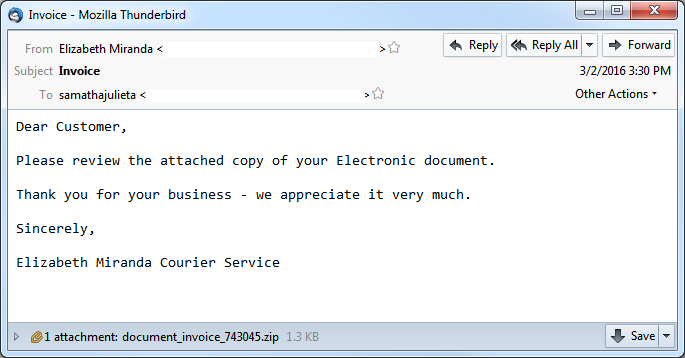

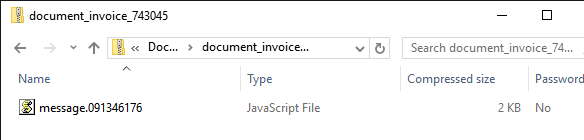

Спамерское письмо Сменился и механизм доставки малвари на машину жертвы. Если банковский троян Dridex использовал для этих целей документы с вредоносными макросами, теперь в письмах присылают ZIP-архивы, в которых содержатся файлы .js. При запуске они скачивают на компьютер пользователя Locky, и вымогатель зашифровывает данные.

Вредоносный архив

Эксперты полагают, что такая переориентация ботнета может быть связана с арестом Андрея Гинкула – лидера Dridex, который был задержан на Кипре, в сентябре 2015 года, а сейчас уже экстрадирован в США. Правоохранительные органы ожидали, что Dridex пойдет ко дну после ареста Гинкула, но этого не произошло. Зато лишившись руководителя, группа могла задуматься о смене «почерка», что в итоге и было проделано. Взято с xakep.ru