Стало известно, что в конце апреля 2016 года ФБР выпустило официальное предупреждение (PDF), адресованное компаниям-партнерам из частного сектора. Правоохранители призвали всех остерегаться замаскированных под обычные устройства кейлоггеров, которые способны перехватывать все нажатия клавиш с беспроводных клавиатур.  Еще в январе 2015 года известный исследователь Сэми Камкар (Samy Kamkar) представил девайс KeySweeper. Это устройство на базе Arduino или Teensy, замаскированное под обычный зарядник с интерфейсом USB. Устройство Камкара работает как беспроводной снифер: расшифровывает, сохраняет и отправляет атакующему все нажатия клавиш с беспроводных клавиатур Microsoft, работающих на базе проприетарного протокола (на частоте 2,4 ГГц).

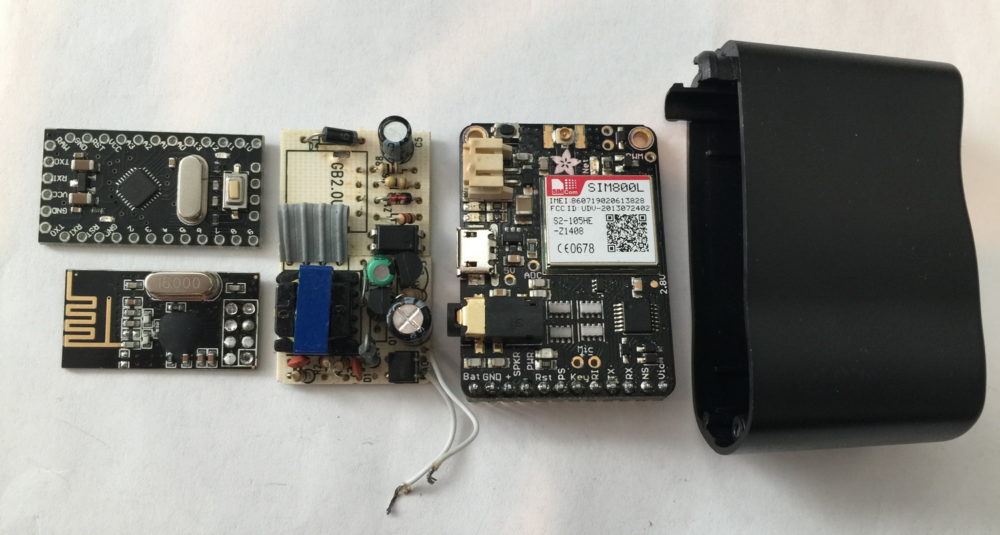

Еще в январе 2015 года известный исследователь Сэми Камкар (Samy Kamkar) представил девайс KeySweeper. Это устройство на базе Arduino или Teensy, замаскированное под обычный зарядник с интерфейсом USB. Устройство Камкара работает как беспроводной снифер: расшифровывает, сохраняет и отправляет атакующему все нажатия клавиш с беспроводных клавиатур Microsoft, работающих на базе проприетарного протокола (на частоте 2,4 ГГц).

Тогда Камкар не только показал работающий proof-of-concept, но и подробно описал в своем блоге, какие комплектующие и ПО понадобятся для создания подобного устройства, а также опубликовал на GitHub все необходимое. Не совсем ясно, почему ФБР обратило внимание на эту проблему лишь полтора года спустя, но теперь KeySweeper определенно попал в поле зрения правоохранителей.

«Стратегически разместив такое устройство – в офисе или другом месте, где люди могут работать с беспроводными устройствами, киберпреступник потенциально способен похитить идентифицирующие личность данные, интеллектуальную собственность, коммерческие тайны, пароли и прочую конфиденциальную информацию», — пишет ФБР. — «Так как информация перехватывается прежде, чем доходит до ЦПУ, сотрудники службы безопасности могут даже не подозревать о том, насколько важные данные были украдены».

Также в документе сказано, что сведения о подобных шпионских устройствах были получены сотрудниками ФБР в ходе проведения некоего расследования, подробностей о котором нет.

Журналисты Ars Technica связались с Сэми Камкаром и выяснили, что к нему относительно KeySweeper правоохранители не обращались.

Исследователь так же сообщил, что до сих пор не слышал ни об одной настоящей атаке с использованием подобных гаджетов, что, впрочем, не означает, что таких атак не было. Взято с xakep.ru