Специалисты Trend Micro доказывают, что опасность могут представлять не только свежие 0day уязвимости. Более 6 миллионов смартфонов, роутеров, умных телевизоров и прочих IoT-устройств находятся под угрозой из-за бага, обнаруженного и исправленного еще три года назад.

RCE-уязвимость была обнаружена в Portable SDK для UPnP еще в 2012 году. Тогда выяснилось, что опасность представляет библиотека libupnp, которая используется самыми разными устройствами для стриминга медиафайлов в сеть. Проблема касается переполнения буфера в Simple Service Discovery Protocol (SSDP), что потенциально позволяет хакерам перехватить контроль над девайсом, на котором работает уязвимый SDK.

Согласно данным исследователей, уязвимость была обнаружена и исправлена в 2012 году, однако многие приложения по сей день используют старую версию библиотеки. Таким образом, удаленное исполнение кода по-прежнему возможно через этот древний баг.

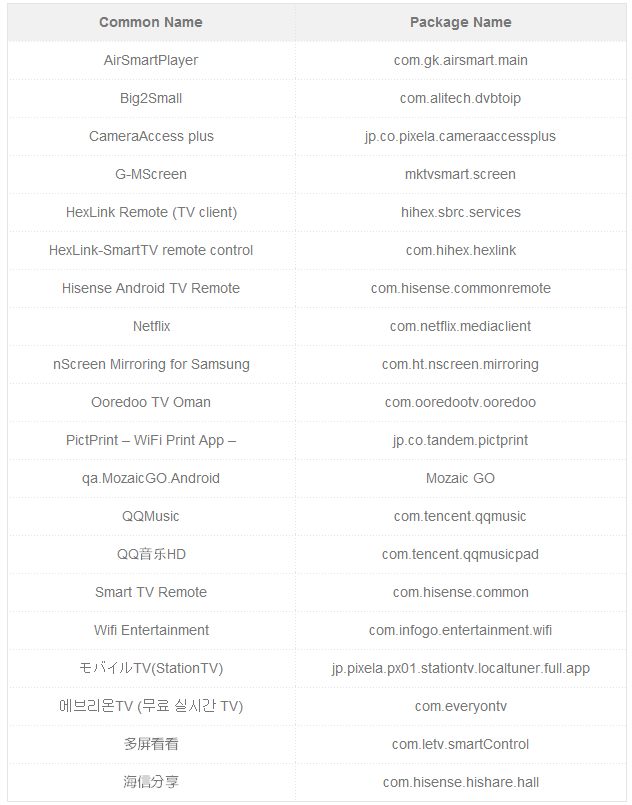

«Мы обнаружили 547 приложений, которые до сих пор используют уязвимую версию libupnp. 326 из них доступны в магазине Google Play», — пишет аналитик мобильного подразделения Trend Micro Вио Чжан (Veo Zhang).

Наиболее популярным среди подверженных уязвимости приложений было китайское QQMusic, которым только в Китае пользуются более 100 млн человек. Разработчики QQMusic исправили проблему совсем недавно, после получения предупреждения от Trend Micro.

Еще один крупный игрок, недавно находившийся в зоне риска – приложение Netflix, скачанное миллионы раз. Относительно Netflix специалисты Trend Micro пишут:

«Разбирая случай Netflix, мы пришли к выводу, что они используют собственный форк библиотеки libupnp, так как их API не содержит новейших версий libupnp. Тем не менее, собственный форк компании содержит те же самые исправления, что и официальные версии libupnp. Мы полагаем, что Netflix более не подвержен RCE-атакам, связанным с данной уязвимостью».

Однако авторы множества других популярных приложений следят за обновлениями куда хуже, чем разработчики QQMusic и Netfix. К примеру, nScreen Mirroring компании Samsung, CameraAccess Plus и Smart TV Remote до сих пор работают со старой, уязвимой версией библиотеки libupnp.

Эксперты Trend Micro приводят список наиболее популярных приложений, которые небезопасны из-за старого бага. Компания рекомендует пользователям удалить эти программы, если таковые установлены на устройстве.

Взято с Xakep.ru