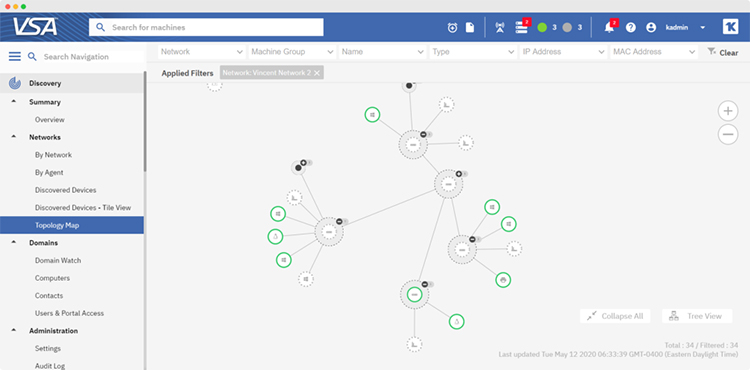

Стали відомі нові подробиці про масштабну атаку на програмне забезпечення для віддаленого адміністрування Virtual System Administrator (VSA) компанії Kaseya. Шифрувальник-вимагач, широко поширився через інфраструктуру VSA, увійшов в мережі тисяч компаній в 17 країнах, що змусило експертів з кібербезпеки охарактеризувати атаку як найбільшу в історії.

Експерти припускають, що впровадити шкідливе ПЗ в програмне забезпечення VSA хакерам вдалося через неназвану вразливість «нульового дня». Однак генеральний директор Kaseya Фред Воккола (Fred Voccola) поки не підтвердив цю версію, виключивши при цьому, що його співробітники могли попастися на фішинг. Крім того, він сказав, що не варто покладати всю провину за подію на одну Kaseya, швидше за все злому посприяли і якісь інші програмні продукти сторонніх фірм. Як би там не було, в кінцевому підсумку шифрувальник розсилався користувачам VSA разом з автоматичним оновленням програми.

Атака, як передбачається, проведена угрупованням REvil (вважається, що вона пов’язана з Росією), якої не далі як в травні вдалося отримати викуп у розмірі $ 11 млн з виробника м’яса JBS. Нова атака відрізняється особливо широким розмахом, тепер список постраждалих включає відразу тисячі підприємств і державних установ на всіх континентах. Зловредів проникає в мережі компаній, шифрує всі дані і вимагає від жертв викуп за доступ до ключа шифрування. Як приклад можна привести шведську мережу продовольчих магазинів Coop: вісім сотень її торгових точок не працюють вже другий день через те, що шифрувальник вразив касові апарати компанії.

Генеральний директор Kaseya попередив, що постраждали за найскромнішими оцінками тисячі, але в основному це невеликий бізнес на кшталт приватних клінік, бібліотек, дизайнерських фірм та ін. Шифрувальник виявлено як мінімум в 17 країнах, крім США, атака зафіксована в Великобританії, Південній Африці, Канаді, Аргентині, Мексиці, Індонезії, Нової Зеландії і навіть в Кенії. Оцінити повний масштаб лиха не представляється можливим, оскільки в США на вихідні випав національне свято, і багато хто з фірм поки навіть не в курсі, що в їх мережах міг погосподарювати небезпечний шкідник.

Розміри викупів, судячи з усього, сильно різняться. З деяких компаній хакери вимагають $ 5млн, з деяких — $500 тис. Найменший викуп, про який відомо на даний момент, — $45 тис. Як каже експерт з кібербезпеки Джон Хеммонд (John Hammond) з Huntress Labs, зазвичай при атаках шифрувальників-вимагачів хакери вивчають вміст зашифрованих файлів і визначають викуп виходячи з чутливості даних. Однак на цей раз атака відбувається широким фронтом, тому у хакерів, швидше за все, немає часу проводити детальний аналіз цілей.

Всього програмне забезпечення VSA використовують 37 тисяч клієнтів, причому Kaseya стверджує, що шифрувальник встиг поширитися тільки на 50-60 цілей. Однак проблема в тому, що 70% з цих цілей це компанії, які займаються віддаленим адмініструванням IT-інфраструктури з використанням програмного забезпечення VSA. І ось вже через них шифрувальник зміг поширитися максимально широко. Вчора Kaseya випустила спеціальну утиліту для перевірки вразливості мереж, її, за словами компанії, вже запросили приблизно 900 клієнтів.

Виправлення для уразливості, через які вірус-шифрувальник атакує мережі компаній, має бути випущено протягом найближчих днів. А поки Kaseya продовжує рекомендувати своїм клієнтам не включати сервери. Джерело

… [Trackback]

[…] Find More here to that Topic: portaltele.com.ua/news/cybersecurity/zbytok-vid-novoyi-ataky-shyfruvalnyka-staye-vse-serjoznishe.html […]

… [Trackback]

[…] Read More Information here on that Topic: portaltele.com.ua/news/cybersecurity/zbytok-vid-novoyi-ataky-shyfruvalnyka-staye-vse-serjoznishe.html […]

… [Trackback]

[…] Information to that Topic: portaltele.com.ua/news/cybersecurity/zbytok-vid-novoyi-ataky-shyfruvalnyka-staye-vse-serjoznishe.html […]