Лукас Стефанко, эксперт в области кибербезопасности антивирусной компании ESET, узнал о существовании нового Android-трояна, который научился миновать двухфакторную аутентификацию и воровать денежные средства пользователей PayPal.

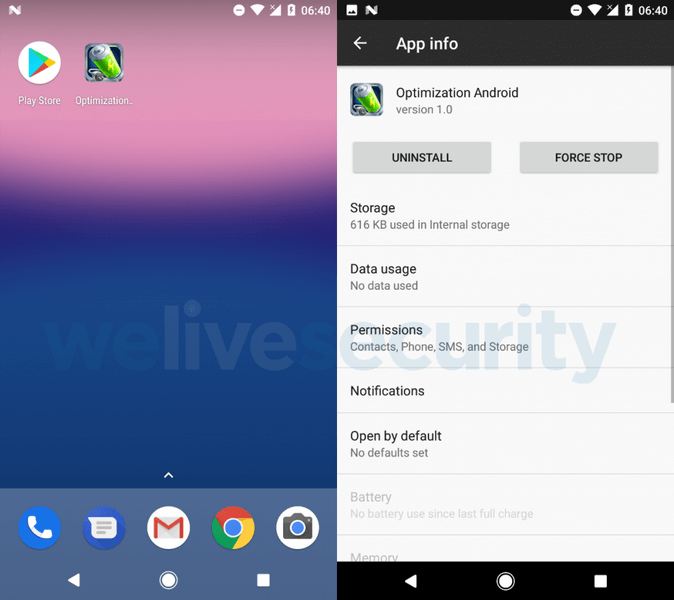

Вредоносная программа скрывается под видом утилиты для оптимизации энергопотребления смартфонов и распространяется посредством скомпрометированных ресурсов и альтернативных магазинов приложений.

После установки троян сканирует устройство на предмет присутствия приложения PayPal запрашивает доступ к специальным возможностям, а потом скрывает свою пиктограмму с рабочего стола. После этого пользователю отправляется уведомление с рекомендацией войти в учетную запись PayPal под предлогом проверки данных с целью обеспечения безопасности.  Как защититься от Android-трояна Если жертва подчиняется, авторизуясь в приложении, в дело вступают специальные возможности устройства, которые имитируют нажатия на экран и таким образом переводят со счета 1000 долларов/евро в зависимости от региона нахождения.

Как защититься от Android-трояна Если жертва подчиняется, авторизуясь в приложении, в дело вступают специальные возможности устройства, которые имитируют нажатия на экран и таким образом переводят со счета 1000 долларов/евро в зависимости от региона нахождения.

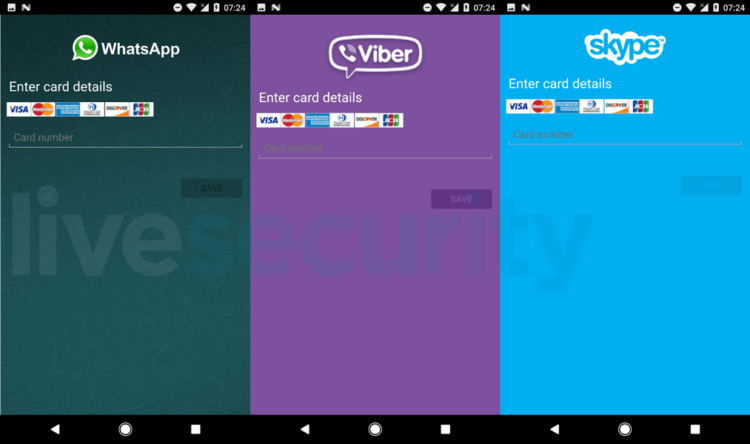

По словам Стефанко, весь процесс занимает не более 5 секунд и не предполагает сколь-нибудь эффективного способа вмешаться в него. А поскольку троян не занимается подлогом, дожидаясь, пока пользователь сам откроет приложение PayPal, то даже двухфакторная аутентификация не оказывает каких-либо препятствий.  Несмотря на то что троян в первую очередь рассчитан именно на пользователей PayPal, в случае отсутствия на устройстве официального приложения платежного сервиса, тот обращается к фишингу. Он загружает оверлейные компоненты, которые перекрывают экраны авторизации в приложениях Google Play, WhatsApp, Skype, Viber и Gmail и предлагают жертве ввести данные ее банковской карты. Источник

Несмотря на то что троян в первую очередь рассчитан именно на пользователей PayPal, в случае отсутствия на устройстве официального приложения платежного сервиса, тот обращается к фишингу. Он загружает оверлейные компоненты, которые перекрывают экраны авторизации в приложениях Google Play, WhatsApp, Skype, Viber и Gmail и предлагают жертве ввести данные ее банковской карты. Источник

Лукас Стефанко, эксперт в области кибербезопасности антивирусной компании ESET, узнал о существовании нового Android-трояна, который научился миновать двухфакторную аутентификацию и воровать денежные средства пользователей PayPal.

Лукас Стефанко, эксперт в области кибербезопасности антивирусной компании ESET, узнал о существовании нового Android-трояна, который научился миновать двухфакторную аутентификацию и воровать денежные средства пользователей PayPal.