Нове сімейство програм-вимагачів AXLocker не тільки шифрує файли жертв і вимагає викуп, але й краде облікові записи Discord заражених користувачів. Коли користувач входить у Discord зі своїми обліковими даними, платформа надсилає назад маркер автентифікації користувача, збережений на комп’ютері. Потім цей маркер можна використовувати для входу в систему як користувача або для надсилання запитів API, які отримують інформацію про пов’язаний обліковий запис.

Зловмисники зазвичай намагаються викрасти ці токени, оскільки вони дозволяють їм заволодіти обліковими записами або, що ще гірше, використовувати їх для подальших зловмисних атак. Оскільки Discord став спільнотою вибору для платформ NFT і криптовалютних груп, викрадення токена модератора або іншого перевіреного учасника спільноти може дозволити суб’єктам загрози здійснювати шахрайство та викрадати кошти.

AxLocker — це загроза два в одному

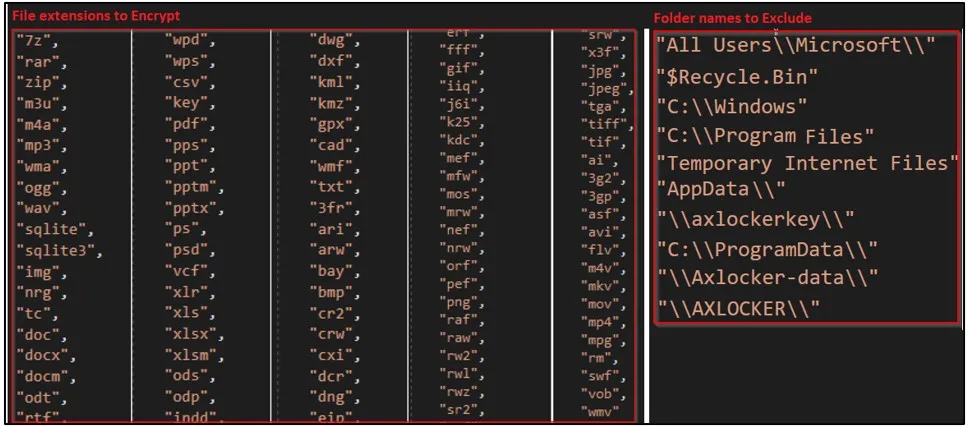

Дослідники Cyble нещодавно проаналізували зразок нової програми-вимагача AXLocker і виявили, що вона не тільки шифрує файли, але й краде токени Discord жертви. У програмі-вимагачі немає нічого особливо складного у зловмисному програмному забезпеченні чи загрозливих суб’єктах, які його використовують. Під час запуску програма-вимагач націлиться на певні розширення файлів і виключить певні папки, як показано на зображенні нижче

.

Під час шифрування файлу AXLocker використовує алгоритм AES, але він не додає розширення імені файлу до зашифрованих файлів, тому вони відображаються зі своїми звичайними іменами. Далі AXLocker надсилає ідентифікатор жертви, відомості про систему, дані, що зберігаються в браузерах, і токени Discord на канал Discord зловмисників за допомогою URL-адреси веб-хука.

Щоб викрасти токен Discord, AxLocker просканує такі каталоги та витягне токени за допомогою регулярних виразів:

- Discord\Local Storage\leveldb

- discordcanary\Local Storage\leveldb

- discordptb\leveldb

- Opera Software\Opera Stable\Local Storage\leveldb

- Google\Chrome\Дані користувача\\За замовчуванням\Локальне сховище\leveldb

- BraveSoftware\Brave-Browser\User Data\Default\Local Storage\leveldb

- Yandex\YandexBrowser\User Data\Default\Local Storage\leveldb

Згодом жертвам з’являється спливаюче вікно з повідомленням про викуп, яке інформує їх про те, що їхні дані зашифровано, і про те, як вони зв’язуються із загрозою, щоб придбати дешифратор. Жертвам дається 48 годин, щоб зв’язатися зі зловмисниками з ідентифікатором жертви, але сума викупу в записці не згадується.

Хоча ця програма-вимагач явно націлена на споживачів, а не на підприємства, вона все одно може становити серйозну загрозу для великих спільнот. Тому, якщо ви виявите, що AxLocker зашифрував ваш комп’ютер, вам слід негайно змінити пароль Discord, оскільки це зробить недійсним маркер, викрадений програмою-вимагачем. Хоча це може не допомогти відновити ваші файли, це запобіжить подальшому злому ваших облікових записів, даних і спільнот, у яких ви берете участь.

Comments