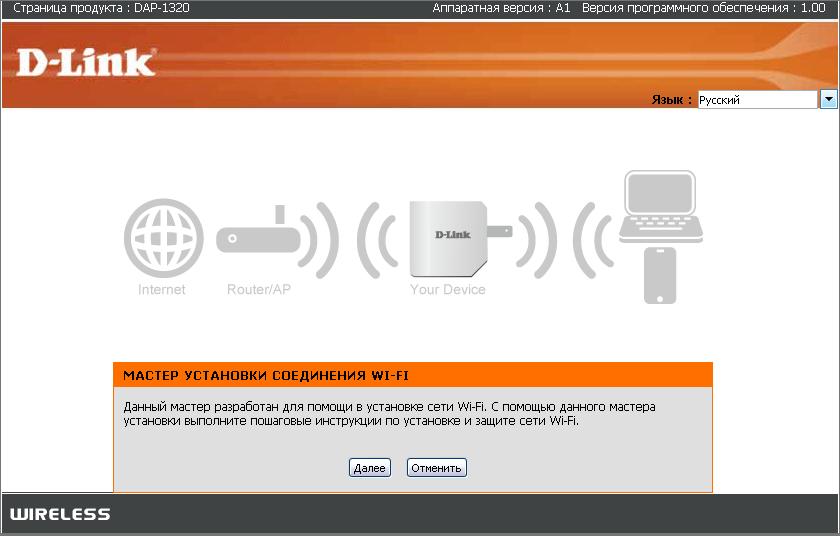

Ранее специалисты уведомили о них тайваньского производителя, но не добились исправления всех ошибок, поэтому внимание к проблеме было решено привлечь таким радикальным способом. Показательно, что уже второй подобный случай за последние несколько дней. На прошлой неделе еще один специалист в области кибербезопасности – Пьер Ким (Pierre Kim) из Южной Кореи – опубликовал в Сети данные об уязвимостях в прошивке маршрутизатора D-Link DIR 850, не дожидаясь, пока компания устранит ошибки. Он также отметил пренебрежительное отношение D-Link к подобным проблемам.

Показательно, что уже второй подобный случай за последние несколько дней. На прошлой неделе еще один специалист в области кибербезопасности – Пьер Ким (Pierre Kim) из Южной Кореи – опубликовал в Сети данные об уязвимостях в прошивке маршрутизатора D-Link DIR 850, не дожидаясь, пока компания устранит ошибки. Он также отметил пренебрежительное отношение D-Link к подобным проблемам.

В Embedi рассказали, что после обращения к разработчику в D-Link исправили лишь одну из выявленных уязвимостей. Подождав еще три месяца, в течение которых компания так и не устранила остальные бреши, специалисты обнародовали данные обо всех трёх уязвимостях и действующие эксплоиты для каждой из них.

По данным Embedi, речь идет о пробелах в защите моделей D-Link DIR890L, DIR885L и DIR895L, однако специалисты подозревают, что уязвимы и другие устройства серии DIR8xx.

Одна из уязвимостей позволяет атакующим извлечь учётные данные с помощью специально сформированных HTTP-запросов, которые отправляются на встроенный web-сервер маршрутизатора. Воспользовавшись второй, злоумышленники могут удалённо выполнить произвольный код на устройстве и получить права суперпользователя, а третья даёт возможность модифицировать прошивку маршрутизатора.

Какая из описанных уязвимостей уже исправлена, исследователи не уточняют, но подчёркивают, что все три “дыры” крайне опасны, поскольку из-за них маршрутизаторы легко могут стать частью ботнета, подобного Mirai.

В доказательство исследователи рассказали о проведённом ими эксперименте, в котором на одном из уязвимых роутеров был запущен модифицированный исходный код вредоносного ПО Mirai.

ИБ-специалист Виктор Жеверс (Victor Gevers), который специализируется на поиске в интернете незащищённых устройств и сообщает о них владельцам и провайдерам, обнаружил более 98 тысяч уязвимых маршрутизаторов D-Link, работающих онлайн. Большинство устройств находятся в Южной Корее (25 тысяч), Сингапуре (15 тысяч) и Канаде (11 тысяч).